Vazamentos & Privacidade

Arup Group é alvo de suposto vazamento pela FulcrumSec: repositórios GitHub, dados em nuvem e riscos para engenharia crítica

A FulcrumSec afirma ter vazado centenas de gigabytes de repositórios privados e dados em nuvem atribuídos à Arup Group.

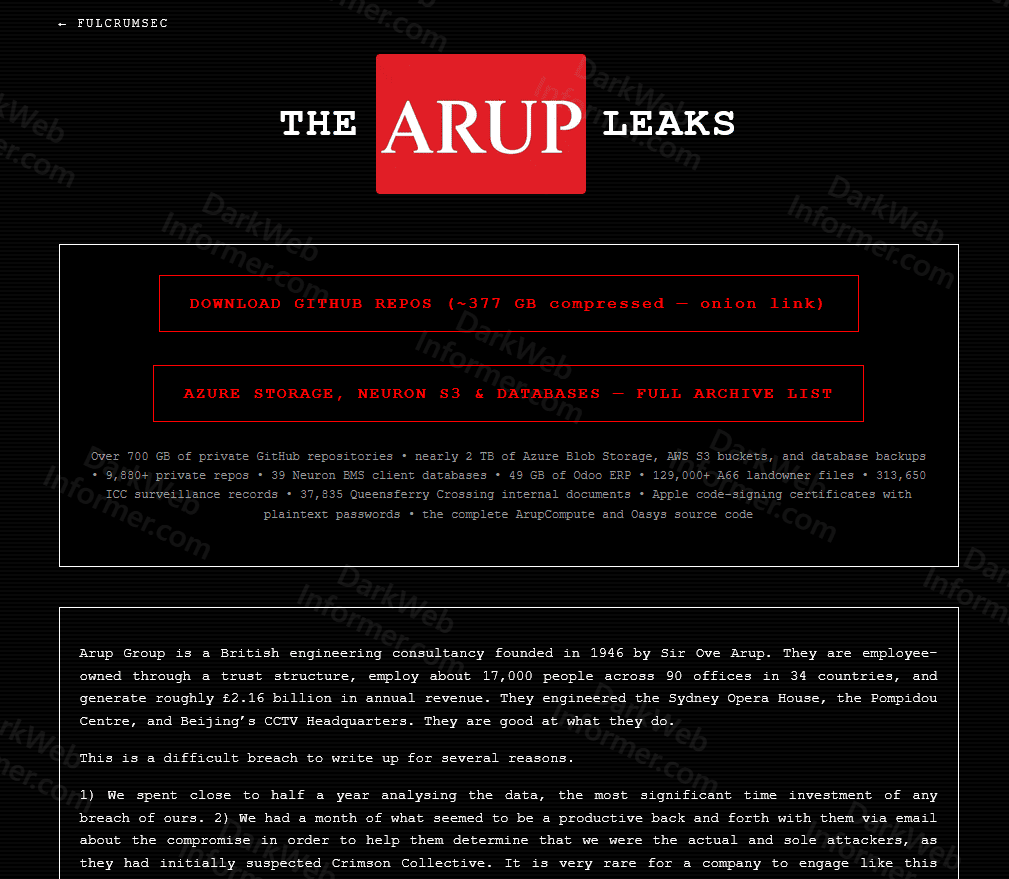

A Arup Group, consultoria britânica de engenharia, design, arquitetura e planejamento, apareceu em uma suposta publicação de vazamento atribuída ao grupo FulcrumSec. A alegação, divulgada em sites de monitoramento de dark web e threat intelligence, afirma que o ator teria publicado um material chamado “The Arup Leaks”, envolvendo repositórios privados do GitHub, dados em Azure Blob Storage, buckets S3, backups de banco de dados e documentos internos.

Até o momento, as informações públicas disponíveis tratam o caso como alegação do ator de ameaça. Fontes como RedPacket Security e Netcrook reportaram a existência da publicação atribuída à FulcrumSec, mas também indicam que parte da informação vem de scraping ou monitoramento de páginas de vazamento, não de confirmação técnica independente da Arup.

Quem é a Arup?

A Arup é uma empresa multinacional de engenharia e consultoria fundada em 1946 por Sir Ove Arup. A empresa é conhecida por participação em projetos de grande escala nas áreas de infraestrutura, arquitetura, transporte, energia, edifícios e planejamento urbano. O próprio site da Arup descreve sua atuação em design, engenharia, arquitetura, planejamento e consultoria em diversos países.

Esse contexto importa porque uma empresa desse porte não guarda apenas dados administrativos. Em uma consultoria de engenharia, repositórios, modelos, documentos técnicos, bases de projeto e ambientes cloud podem conter informações de clientes, infraestrutura crítica, automação predial, segurança física, cálculos, scripts internos e propriedade intelectual.

O que a FulcrumSec afirma ter vazado

A publicação atribuída à FulcrumSec afirma que o vazamento envolveria:

- Mais de 700 GB de repositórios privados do GitHub

- Cerca de 9.880 repositórios privados

- Quase 2 TB de Azure Blob Storage, AWS S3 e backups de bancos de dados

- 39 bancos de dados Neuron BMS

- 49 GB de dados Odoo ERP

- 129.000+ arquivos relacionados a proprietários de terras da A66

- 313.650 registros de vigilância ICC

- 37.835 documentos internos da Queensferry Crossing

- Certificados Apple de assinatura de código com senhas em texto claro

- Código-fonte completo de ArupCompute e Oasys

Esses números aparecem em publicações de monitoramento e no material visual associado à alegação. Porém, até agora, não há validação pública suficiente para confirmar integridade, atualidade, origem ou completude do suposto acervo.

Quem é a FulcrumSec?

A FulcrumSec é descrita por pesquisadores como um ator relativamente novo no ecossistema de extorsão por dados. Um relatório de outubro de 2025 apontava o grupo como emergente e destacava que, naquele momento, indicadores técnicos específicos como hashes, infraestrutura de C2 ou IPs ainda não estavam amplamente disponíveis.

Outras publicações associam a FulcrumSec a incidentes ou alegações envolvendo dados em nuvem, credenciais e ambientes corporativos. Em um caso envolvendo a youX, a Dataminr descreveu alegações de exfiltração e citou falhas como credenciais antigas não rotacionadas, ausência de MFA e permissões cloud mal configuradas.

Isso sugere um padrão comum em grupos de extorsão modernos: em vez de apenas criptografar máquinas com ransomware, eles buscam exfiltração de dados, exposição pública, pressão reputacional e negociação.

Por que esse suposto vazamento é tecnicamente grave?

O ponto mais sensível não é apenas o volume alegado. O risco está no tipo de dado.

Se a alegação sobre repositórios privados, buckets cloud e backups for verdadeira, o impacto pode ir muito além de documentos internos. Repositórios e backups frequentemente contêm:

- Chaves de API

- Tokens de acesso

- Arquivos .env

- Segredos de CI/CD

- Credenciais de banco de dados

- Certificados

- Scripts de automação

- Código proprietário

- Mapas de arquitetura

- Inventário de clientes

- Integrações internas

- Histórico de commits com segredos antigos

- Dados de produção em backups

Em empresas de engenharia, ainda há um risco adicional: arquivos técnicos podem revelar detalhes de infraestrutura física, sistemas prediais, automação, plantas, sensores, vigilância, controle de acesso e integração entre sistemas.

Mentalidade do atacante: como um vazamento desse tipo pode ser explorado

Um ator de ameaça que obtém repositórios e dados cloud não precisa atacar imediatamente. Muitas vezes, a primeira fase é mineração de informação.

O fluxo típico seria:

dados vazados → busca por segredos → validação de credenciais → acesso a serviços externos → movimentação lateral → nova exfiltraçãoEm repositórios Git, um atacante pode procurar:

.env

config.yml

settings.py

database.php

credentials.json

id_rsa

*.pem

*.p12

*.mobileprovision

azure-pipelines.yml

.github/workflows/

Dockerfile

docker-compose.yml

terraform.tfstateEm buckets e blobs, pode procurar:

backups de banco

exports CSV

logs de aplicação

arquivos compactados

snapshots

documentos internos

dump de ERP

tokens salvos em texto claro

chaves antigas que ainda funcionamE em pipelines de CI/CD, pode procurar caminhos para execução:

token de GitHub Actions → acesso a secrets → alteração de pipeline → build malicioso → publicação de pacote adulteradoPossível cadeia técnica de comprometimento

Não há vetor confirmado para o caso Arup. Mesmo assim, pelo tipo de dado alegado, existem algumas hipóteses defensivas comuns que precisam ser consideradas em investigações desse tipo.

1. Credencial cloud comprometida

Um token de Azure, AWS ou conta de serviço pode permitir listagem e cópia de grandes volumes de dados.

credencial vazada → enumeração de storage → download de blobs/buckets → exfiltração em massa2. Segredos em repositórios privados

Mesmo repositórios privados podem conter secrets antigos. O problema é que segredos antigos muitas vezes continuam ativos.

repositório privado → secret no histórico Git → token ainda válido → acesso a cloud ou CI/CD3. Bucket ou Blob com permissão excessiva

Ambientes cloud mal configurados podem permitir acesso amplo demais, principalmente quando há links públicos, SAS tokens longos, políticas abertas ou permissões herdadas.

storage com permissão ampla → listagem de objetos → cópia de backups → vazamento4. Backup de banco exposto

Backups são alvos valiosos porque condensam grandes volumes de dados em poucos arquivos.

backup .bak/.sql/.dump → extração local → mineração de tabelas → exposição de dados sensíveisComandos defensivos para procurar segredos em repositórios internos

Para equipes que querem aprender com o caso sem tocar em dados vazados, o caminho correto é auditar os próprios repositórios.

Uma ferramenta defensiva muito usada para procurar segredos em Git é o gitleaks.

gitleaks detect --source . --verboseTambém é possível procurar padrões comuns manualmente:

grep -RInE "AKIA[0-9A-Z]{16}|AWS_SECRET_ACCESS_KEY|AZURE_CLIENT_SECRET|client_secret|PRIVATE KEY|BEGIN RSA" .Para buscar arquivos sensíveis:

find . -type f −name".env"−o−name"∗.pem"−o−name"∗.p12"−o−name"credentials.json"−o−name"terraform.tfstate"-name ".env" -o -name "*.pem" -o -name "*.p12" -o -name "credentials.json" -o -name "terraform.tfstate"−name".env"−o−name"∗.pem"−o−name"∗.p12"−o−name"credentials.json"−o−name"terraform.tfstate" -lsPara verificar histórico Git, não apenas o estado atual:

git log --all --full-history -- .env credentials.json terraform.tfstateRelação com o caso de deepfake da Arup

A Arup já havia sido citada anteriormente em um caso de fraude por deepfake em Hong Kong. Em 2024, a empresa confirmou que um funcionário foi enganado em uma videoconferência falsa, levando à transferência de cerca de HK$200 milhões, aproximadamente £20 milhões ou US$25 milhões, segundo veículos como The Guardian e Financial Times. A Arup informou na época que seus sistemas internos não haviam sido comprometidos naquele incidente.

É importante não misturar os casos. O deepfake foi um golpe de engenharia social e fraude financeira. A alegação atual da FulcrumSec é diferente: envolve suposta exfiltração de dados, repositórios e ambientes cloud.

Conclusão

A suposta publicação “The Arup Leaks” atribuída à FulcrumSec ainda precisa ser tratada como alegação, não como fato confirmado. Mesmo assim, o tipo de dado descrito é extremamente sensível: repositórios privados, backups, dados cloud, documentos internos, bases de ERP e certificados de assinatura podem revelar muito mais do que arquivos isolados.

O principal ponto técnico é que vazamentos modernos raramente terminam no primeiro download. Um repositório vazado pode levar a um token; um token pode levar a um bucket; um bucket pode conter backup; um backup pode revelar credenciais; e uma credencial pode abrir outro ambiente. Essa cadeia é o que transforma um incidente de dados em risco operacional.

Empresas que usam GitHub, Azure, AWS e pipelines de CI/CD devem aproveitar esse caso como gatilho para revisar segredos, permissões, logs, backups e certificados. A melhor resposta não é procurar o vazamento na dark web, mas garantir que o próprio ambiente não tenha os mesmos pontos fracos.

Fontes consultadas- RedPacket Security — monitoramento da publicação atribuída à FulcrumSec envolvendo Arup Group.

- Netcrook — análise cautelosa da alegação envolvendo Arup Group e FulcrumSec.

- Joe Shenouda Threat Intelligence — perfil inicial da FulcrumSec como ator emergente.

- Dataminr — relatório sobre alegações anteriores da FulcrumSec envolvendo youX e exposição de dados.

- Arup — site institucional e atuação global.

- The Guardian — caso anterior de fraude por deepfake envolvendo Arup.

- Financial Times — cobertura do caso de deepfake e perda financeira da Arup.