Anonimato & OPSEC

Novo estudo descreve ataque de análise de tráfego contra Onion Services do Tor

Pesquisadores apresentaram um ataque de análise de tráfego contra circuitos de introdução de Onion Services no Tor.

Um novo paper acadêmico publicado no arXiv descreve um ataque de análise de tráfego contra o protocolo de introdução dos Onion Services do Tor. O trabalho, intitulado “A traffic analysis attack against Introduction Protocol and Onion Services”, foi escrito por Nicolas Constantinides e Vasos Vassiliou e aparece no arXiv como 2602.23560. A versão enviada no arquivo local aparece como v2, datada de 24 de abril de 2026.

A pesquisa afirma que circuitos de introdução usados por Onion Services possuem uma estrutura estável e repetível. Segundo os autores, essa característica pode permitir um ataque de interseção capaz de identificar, etapa por etapa, os relays que formam o caminho entre o ponto de introdução e o serviço onion. O resumo do arXiv descreve que o ataque não exige visibilidade global da rede nem acesso ao conteúdo dos pacotes; ele se baseia em observações de tráfego dentro de janelas curtas entre mensagens INTRODUCE1 e RENDEZVOUS2.

O que são Onion Services e por que o protocolo de introdução importa?

No Tor, Onion Services permitem que cliente e servidor se comuniquem sem revelar diretamente seus endereços IP. Em vez de o cliente se conectar ao servidor como na web tradicional, o Tor usa circuitos, pontos de introdução e pontos de rendezvous.

De forma simplificada:

serviço onion → cria circuito até pontos de introdução

cliente → obtém descritor do serviço

cliente → escolhe ponto de rendezvous

cliente → envia INTRODUCE1 ao ponto de introdução

serviço → recebe INTRODUCE2 e conecta ao rendezvous

cliente e serviço → passam a se comunicar via circuito de rendezvous

A especificação oficial do Tor descreve o protocolo de introdução como parte central do funcionamento de Onion Services v3. O processo inclui o registro de um ponto de introdução pelo serviço, o envio de uma célula INTRODUCE1 pelo cliente e o processamento da célula INTRODUCE2 pelo serviço onion.

O ponto explorado pelo paper é que os circuitos de introdução são mais persistentes do que circuitos comuns. Segundo os autores, essa persistência cria uma janela maior para observações repetidas e ataques de interseção.

A ideia central do ataque

O ataque apresentado no estudo é uma forma de intersection attack, ou ataque de interseção. Esse tipo de técnica tenta reduzir um conjunto de candidatos ao observar repetidamente eventos que sempre incluem o alvo verdadeiro, mas também incluem ruído.

A lógica conceitual é:

observação 1 → candidatos: A, B, C, D

observação 2 → candidatos: B, D, E

observação 3 → candidatos: B, F, G

interseção → BNo contexto do paper, o alvo não é um usuário comum navegando na internet, mas o próximo hop em um circuito de introdução de um Onion Service.

Os autores explicam que, durante cada execução do protocolo de introdução, o relay monitorado precisa trocar tráfego com seu sucessor real no circuito. Outros IPs podem aparecer por causa de tráfego de fundo, mas o sucessor verdadeiro tende a aparecer de forma consistente nas observações. Ao repetir esse processo, o conjunto de candidatos vai diminuindo até sobrar um único relay.

Estrutura do circuito analisado

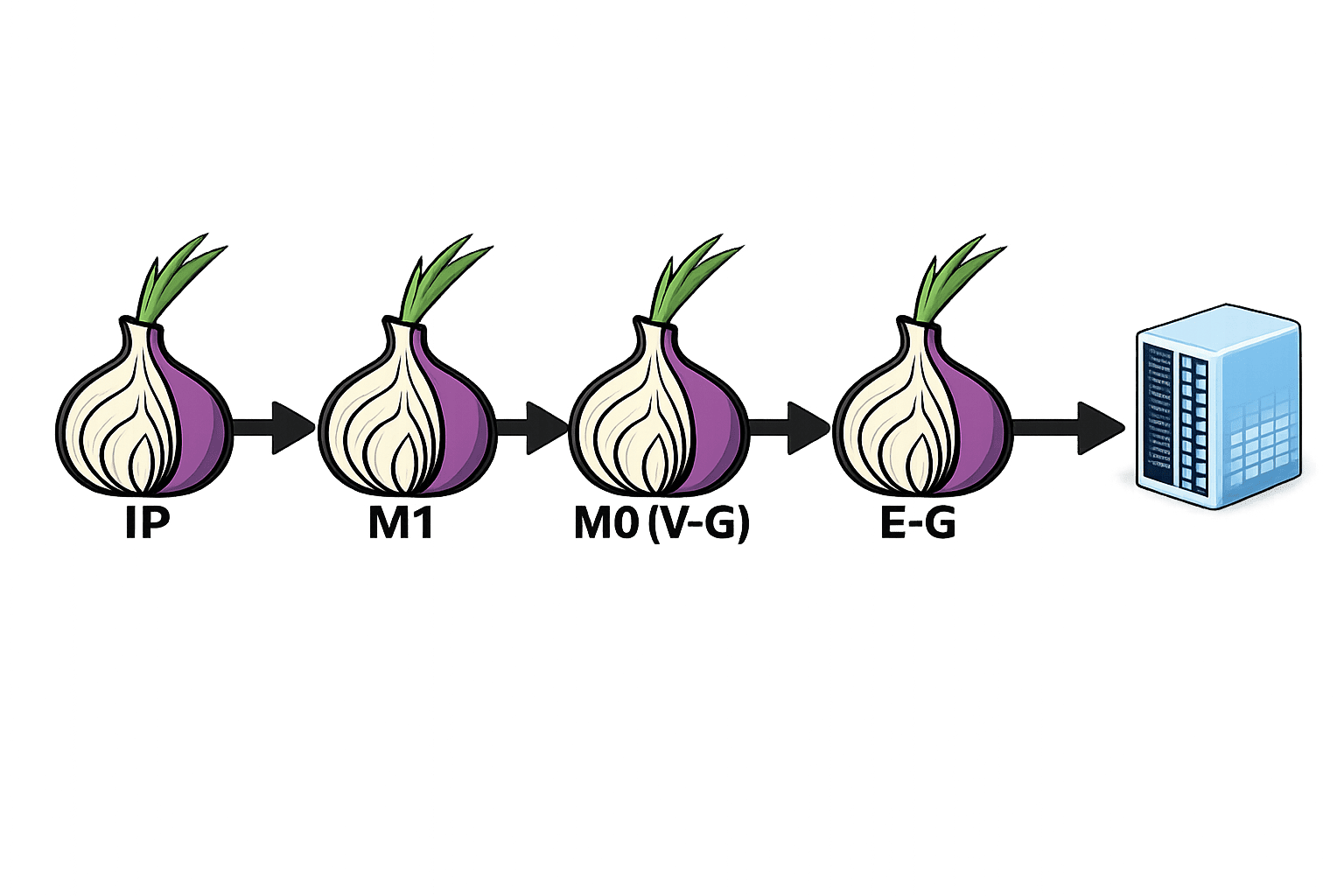

O paper foca na estrutura de introdução com Vanguard-Lite, usada para aumentar a resistência contra certos ataques em Onion Services. No diagrama da página 6 do PDF, o circuito é mostrado como:

IP → M1 → M0 / Vanguard → Entry Guard → Hidden ServiceOnde:

- IP é o Introduction Point

- M1 é o primeiro relay intermediário

- M0 é o relay Vanguard

- Entry Guard é o guard do serviço

- Hidden Service é o servidor onion real

O próprio paper mostra na figura da página 6 essa estrutura de quatro hops no circuito de introdução com Vanguard-Lite.

A especificação oficial do Tor sobre Vanguards explica que existem formas em camadas de defesa, incluindo Full Vanguards para serviços onion de longa duração e Vanguards-Lite para serviços de curta duração ou atividade cliente.

O modelo de ameaça

O adversário considerado no paper não é necessariamente global. Ele não precisa observar toda a rede Tor. O modelo é de um atacante com visibilidade parcial, capaz de observar tráfego em um relay específico por estágio.

Em termos práticos, isso poderia representar:

- um adversário com visibilidade em provedor de hospedagem

- um operador ou observador de infraestrutura onde um relay está hospedado

- uma entidade com capacidade de monitorar determinados links de rede

- um adversário coordenado que consegue observar relays em diferentes jurisdições

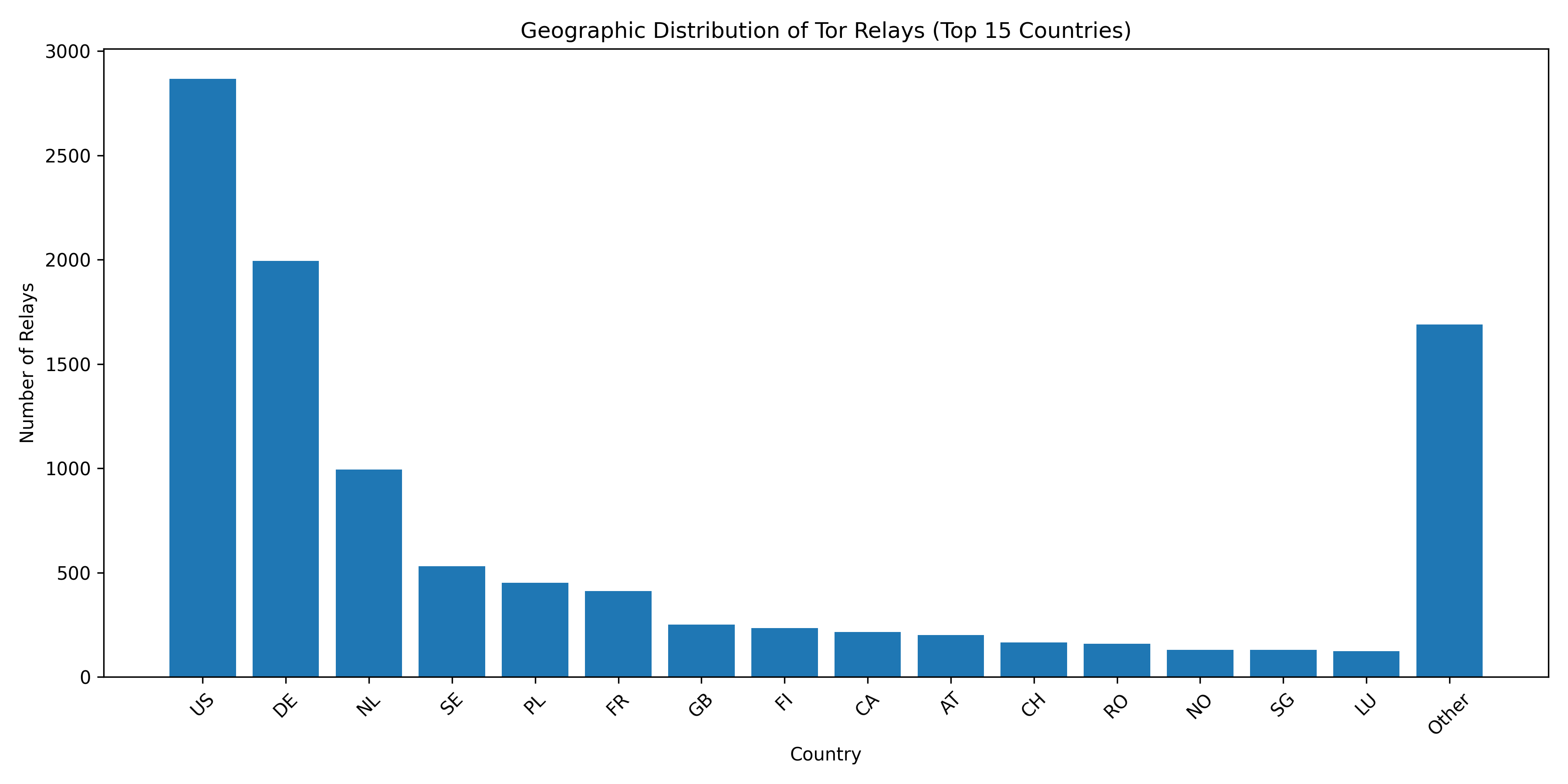

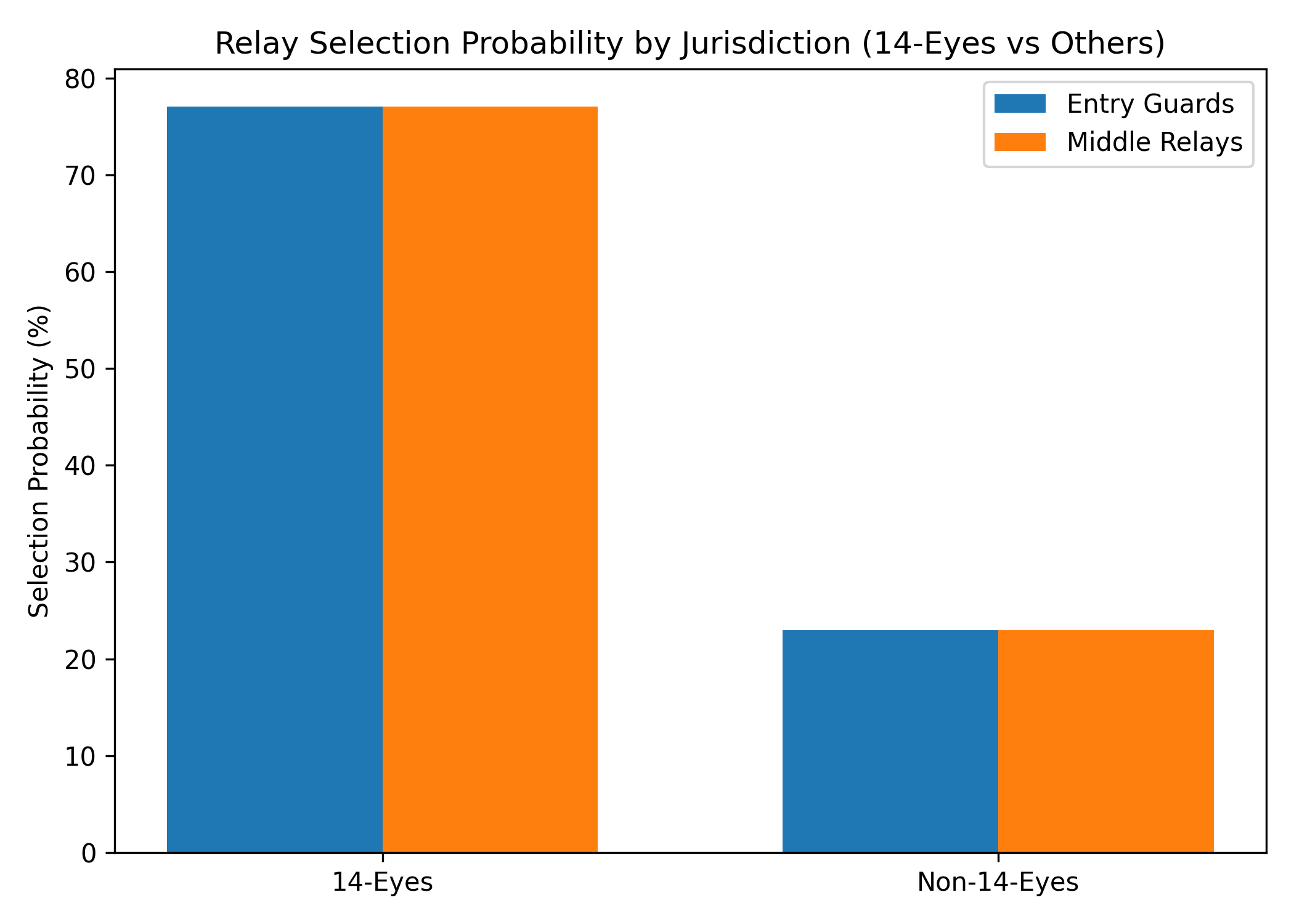

O paper também discute o problema de concentração geográfica de relays. Segundo os autores, uma grande fração do peso de seleção de relays estaria concentrada em países do grupo conhecido como Fourteen Eyes, usado no estudo como proxy conservador para jurisdições potencialmente observáveis por adversários coordenados.

Na página 18, o paper apresenta um gráfico de concentração geográfica de relays, e na página 19 mostra a probabilidade de seleção de entry e middle relays dentro e fora desses países.

O experimento feito pelos pesquisadores

Os pesquisadores testaram a viabilidade do ataque em uma configuração controlada. Eles operaram seus próprios relays e seu próprio Onion Service, sem mirar serviços de terceiros. Segundo o paper, a infraestrutura foi montada em servidores controlados pela equipe de pesquisa, e os experimentos foram conduzidos com preocupação de minimização de dados.

A metodologia incluiu:

- um Onion Service controlado pelos autores

- relays controlados pelos autores

- instrumentação do daemon Tor

- coleta de metadados de cabeçalho, sem payload

- pseudonimização de endereços observados

- interseção feita em memória volátil

- descarte de dados após uso

O estudo afirma que o ataque convergiu de forma confiável nos experimentos. A quantidade de tentativas variou conforme o peso de consenso do relay e o tráfego de fundo no momento do teste.

Resultados principais

A tabela de resultados do paper mostra que a quantidade de tentativas necessárias para identificar cada hop variou bastante. Em alguns casos, a convergência ocorreu em poucas tentativas; em outros, exigiu dezenas ou centenas.

O estudo observou que:

- relays com maior consensus weight tendem a exigir mais tentativas

- o tráfego de fundo influencia a velocidade de convergência

- fluxos persistentes podem atrasar a interseção

- o ataque ainda assim convergiu nos cenários testados

A página 17 do PDF mostra uma tabela com o número de trials necessários para deanonymizar cada sucessor no circuito em diferentes horários e dias.

| Node | #Trials | Consensus Weight |

|---|---|---|

| Entry Guard (E-G) | 62 | 9300 |

| Vanguard (V-G) | 4 | 1200 |

| Middle 1 (M1) | 13 | 5000 |

| Introduction Point (IP) | 52 | 850 |

| Node | #Trials | Consensus Weight |

|---|---|---|

| Entry Guard (E-G) | 78 | 9300 |

| Vanguard (V-G) | 12 | 1200 |

| Middle 1 (M1) | 7 | 4000 |

| Introduction Point (IP) | 163 | 850 |

| Node | #Trials | Consensus Weight |

|---|---|---|

| Entry Guard (E-G) | 31 | 9300 |

| Vanguard (V-G) | 61 | 1200 |

| Middle 1 (M1) | 5 | 5000 |

| Introduction Point (IP) | 285 | 830 |

| Node | #Trials | Consensus Weight |

|---|---|---|

| Entry Guard (E-G) | 30 | 4000 |

| Vanguard (V-G) | 16 | 2300 |

| Middle 1 (M1) | 16 | 4800 |

| Introduction Point (IP) | 5 | 2000 |

| Node | #Trials | Consensus Weight |

|---|---|---|

| Entry Guard (E-G) | 27 | 4000 |

| Vanguard (V-G) | 10 | 2300 |

| Middle 1 (M1) | 20 | 4800 |

| Introduction Point (IP) | 3 | 2000 |

| Node | #Trials | Consensus Weight |

|---|---|---|

| Entry Guard (E-G) | 17 | 4300 |

| Vanguard (V-G) | 7 | 2300 |

| Middle 1 (M1) | 10 | 4800 |

| Introduction Point (IP) | 46 | 2000 |

Os valores variam de poucos trials até centenas, dependendo da posição do relay e do contexto de tráfego.

Por que isso não é uma “quebra total do Tor”

É importante não exagerar a conclusão. O paper descreve uma falha relevante na superfície de Onion Services, mas não significa que todo tráfego Tor esteja automaticamente deanonymizado.

O próprio escopo do estudo é mais específico:

- o foco é o protocolo de introdução de Onion Services

- o ataque explora circuitos de introdução de longa duração

- o adversário precisa observar relays relevantes

- a pesquisa foi feita com infraestrutura controlada

- não foi demonstrada exploração em massa contra serviços reais

- as mitigações ainda precisam ser desenhadas e avaliadas completamente

O Tor já reconhece que redes de baixa latência são mais vulneráveis a análise de tráfego do que sistemas de alta latência. O objetivo do Tor é dificultar correlação e reduzir conhecimento por relay, mas não oferecer proteção perfeita contra todos os adversários de tráfego. A própria literatura sobre Tor inclui diversos trabalhos sobre fingerprinting, correlação de fluxo e ataques de análise de tráfego.

Mitigações propostas no paper

Os autores não apresentam uma defesa final pronta, mas discutem caminhos de mitigação.

A primeira proposta é reconstruir periodicamente os circuitos de introdução, por exemplo em uma escala próxima de 10 minutos, mantendo o ponto de introdução estável para evitar atualizações frequentes de descritor, mas trocando os hops internos. A ideia é reduzir a janela de observação disponível ao atacante.

A segunda proposta é selecionar pontos de introdução com maior consensus weight, porque os experimentos sugerem que relays com maior peso podem gerar conjuntos de anonimato maiores e dificultar a convergência da interseção.

Além disso, o uso de Vanguards continua relevante. A especificação oficial do Tor descreve Full Vanguards como uma proteção voltada a Onion Services de longa duração, com camadas adicionais de relays fixos para dificultar ataques persistentes.

O que operadores de Onion Services devem observar

Para operadores de Onion Services, o estudo reforça que segurança operacional não depende apenas do software rodando no servidor, mas também da topologia e persistência dos circuitos.

Medidas defensivas de alto nível:

- Manter Tor atualizado

- Acompanhar recomendações oficiais do Tor Project

- Avaliar uso de Full Vanguards em serviços de longa duração

- Evitar exposição de padrões previsíveis de tráfego

- Reduzir metadados e serviços auxiliares desnecessários

- Monitorar discussões oficiais sobre futuras mudanças no protocolo

- Revisar riscos de hospedagem em jurisdições concentradas

- Separar infraestrutura operacional de identidade real

- Evitar depender apenas do Onion Service como única camada de proteção

Conclusão

O estudo “A traffic analysis attack against Introduction Protocol and Onion Services” apresenta uma ameaça relevante contra Onion Services do Tor: um ataque de interseção que explora a estabilidade dos circuitos de introdução e a repetição do protocolo INTRODUCE1–RENDEZVOUS2. Segundo os autores, a técnica consegue identificar progressivamente os hops do circuito em experimentos controlados, sem exigir visibilidade global da rede.

O trabalho não deve ser interpretado como “Tor acabou” ou “todo serviço onion está exposto”. A conclusão correta é mais técnica: circuitos de introdução de longa duração criam uma superfície de análise de tráfego que merece atenção, especialmente para serviços onion persistentes e sensíveis.

As mitigações ainda precisam de desenho, implementação e validação mais profunda. Mesmo assim, o paper já aponta caminhos importantes: reduzir a vida útil da estrutura interna dos circuitos de introdução, usar Vanguards de forma adequada e considerar o impacto da concentração de relays por jurisdição.

Fontes consultadas- Paper enviado: A traffic analysis attack against Introduction Protocol and Onion Services, Nicolas Constantinides e Vasos Vassiliou.

- arXiv — I’ve Seen This IP: A Practical Intersection Attack Against Tor Introduction Circuits and Hidden Services / 2602.23560.

- arXiv HTML — versão do paper em HTML.

- Tor Specifications — Introduction Protocol.

- Tor Specifications — Rendezvous Specification v3.

- Tor Specifications — Vanguards e Full Vanguards.

- Survey sobre ataques de análise de tráfego no Tor.