O 5G foi projetado para ser a geração mais segura de redes móveis, corrigindo falhas críticas do 4G/LTE. Criptografia de ponta a ponta, novos mecanismos de autenticação e melhorias contra ataques de downgrade eram anunciados como barreiras intransponíveis. Mas a pesquisa acadêmica provou o contrário.

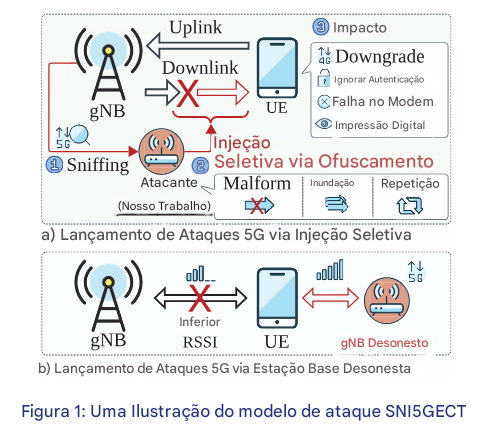

Recentemente, um grupo de pesquisadores da Singapore University of Technology and Design (SUTD) apresentou o Sni5Gect: uma estrutura de ataque que permite sniffing e injeção de pacotes em redes 5G, derrubando smartphones, forçando downgrade para 4G e até bypassando autenticação.

O mais impressionante: sem precisar de uma estação base falsa (rogue gNB).

Isso muda completamente o paradigma de exploração de redes móveis, trazendo de volta preocupações que muitos acreditavam ter ficado no passado.

1. O que é o Sni5Gect?

O Sni5Gect (Sniffing 5G + Inject) é um framework de ataque open-source criado para:

-

Snifar mensagens não criptografadas entre o celular (UE – User Equipment) e a estação base (gNB).

-

Decodificar em tempo real essas mensagens durante o processo inicial de conexão.

-

Injetar pacotes falsos na comunicação, explorando a janela antes que a autenticação e a criptografia sejam estabelecidas.

Isso significa que o atacante atua como um “terceiro invisível”, sem precisar imitar uma antena de telefonia. Ele apenas observa o tráfego no ar e insere mensagens maliciosas de forma seletiva.

Diferença para ataques antigos

-

Ataques 4G/3G: geralmente usavam IMSI catchers (Stingrays) ou rogue base stations.

-

Ataques Sni5Gect: não criam antena falsa, mas sim exploram a própria comunicação legítima, como um ataque Man-in-the-Middle passivo + injeção seletiva.

2. Como funciona o ataque?

O ataque explora a fase mais vulnerável da comunicação: o RACH → NAS Security Context.

Ou seja, antes da criptografia e autenticação entrarem em ação, as mensagens viajam em claro pelo ar.

Etapas:

-

Sniffing passivo

O atacante usa SDRs (Software Defined Radios) para escutar mensagens iniciais entre UE e gNB. Essas mensagens incluem RAR (Random Access Response) e parâmetros temporários como RNTI, necessários para decodificar o tráfego. -

Decodificação e rastreamento de estado

Um módulo do Sni5Gect interpreta as mensagens capturadas e mantém o estado da sessão (quem está se conectando, qual fase do protocolo, etc.). -

Injeção seletiva via overshadowing

Quando o UE (celular) espera por uma mensagem de controle, o atacante envia uma versão falsificada um pouco antes da resposta legítima. O celular recebe a mensagem maliciosa e ignora a legítima. -

Execução do ataque final

Dependendo da carga injetada, o atacante pode:-

Derrubar o modem → força reinicialização.

-

Forçar downgrade para 4G → abre portas para ataques conhecidos.

-

Bypass de autenticação → permite acesso sem validação.

-

Fingerprint do dispositivo → identificar modelo e vulnerabilidades.

-

3. Ferramentas e técnicas usadas

Esse tipo de ataque não é trivial, mas é possível com hardware acessível e ferramentas públicas.

-

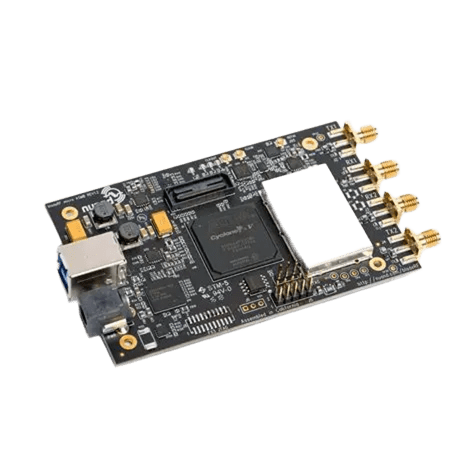

SDR (Software Defined Radio)

Ex.: USRP B210, BladeRF, HackRF One.

São usados para capturar e transmitir sinais 5G. -

Bibliotecas e Frameworks

-

SrsRAN 5G → para decodificação da pilha 5G.

-

Scapy + extensões LTE/5G → manipulação e parsing de pacotes.

-

Sni5Gect Toolkit → novo framework para sniff + injeção.

-

-

Ambiente de ataque

-

PC com Linux (Ubuntu/Kali).

-

Kernel compatível com drivers SDR.

-

Scripts em C++ e Python para decodificação e injeção.

-

Esse arsenal coloca pesquisadores (e atacantes avançados) em posição de manipular comunicações 5G como antes só era possível em 2G/3G.

4. Exemplos de exploração prática

Um atacante configurado com Sni5Gect pode realizar diferentes vetores:

-

Downgrade Attack

Ao injetar mensagens falsas de rejeição de conexão 5G, o celular é forçado a se reconectar em 4G, onde ataques como rastreamento IMSI ainda funcionam. -

Crash Modem

Pacotes malformados derrubam o processador de banda base, fazendo o telefone congelar até reinicialização manual. -

Fingerprinting

Analisando respostas em fases iniciais, é possível identificar se o alvo é um Pixel 7, Galaxy S22 ou Huawei P40 Pro, permitindo ataques mais direcionados. -

Replay & Flooding

Injetar pacotes duplicados ou mensagens atrasadas pode causar jamming lógico, bloqueando a conectividade de certas áreas sem usar bloqueadores de sinal convencionais.

5. Impacto nos fabricantes

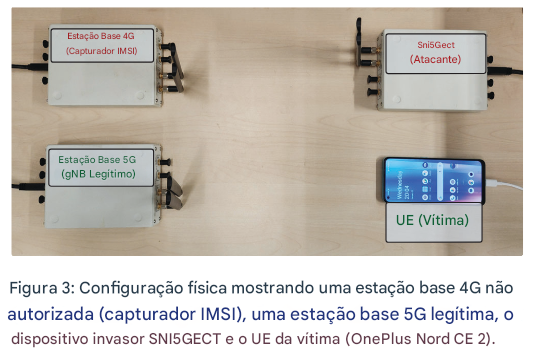

Nos testes dos pesquisadores, modelos de fabricantes como Samsung, Google, OnePlus e Huawei foram afetados.

-

Taxa de sucesso de sniffing: 80% (uplink e downlink).

-

Taxa de sucesso de injeção: 70–90% (até 20 metros de distância).

Isso demonstra que a falha não é teórica, mas prática e reproduzível em smartphones comerciais.

Sni5Gect

Uma das grandes novidades do Sni5Gect é que ele tira da mão dos governos e grandes laboratórios a exclusividade da manipulação de redes móveis. Antes, quem queria brincar com 3G/4G precisava de equipamentos caros, licenças e muitas vezes permissões legais complexas. Com o avanço do SDR (Software Defined Radio), tudo mudou: hoje é possível montar uma infraestrutura capaz de interceptar tráfego 5G com um investimento acessível para universidades, pesquisadores independentes e até grupos underground.

O laboratório para explorar o Sni5Gect gira em torno de três blocos principais: o hardware SDR, o software de suporte e os scripts de ataque. No lado do hardware, opções como o USRP B210, BladeRF x40 e até o HackRF One entram em cena.

O USRP é a opção mais poderosa e estável, usada em ambientes de pesquisa mais sérios, enquanto o HackRF funciona como alternativa de entrada para quem deseja apenas experimentar em escalas menores. Esses rádios são conectados a um computador Linux, normalmente rodando Ubuntu ou Kali, com um kernel atualizado que suporte os drivers necessários. Já no lado do software, o laboratório mistura componentes abertos que foram adaptados ao longo do tempo pela comunidade. O SrsRAN 5G, evolução do antigo srsLTE, é fundamental para decodificar a pilha do protocolo 5G, permitindo interpretar o tráfego capturado pelo SDR.

Mas o grande diferencial do Sni5Gect é que ele adiciona módulos próprios: um para rastrear o estado da conexão em tempo real e outro para injetar mensagens falsas no momento exato, explorando a vulnerabilidade do protocolo antes que a camada de segurança NAS seja ativada.

O processo no laboratório segue um ritual bem definido. Primeiro, o atacante posiciona o SDR em um local com boa recepção do sinal 5G, próximo a dispositivos que serão testados. Assim que o celular tenta se conectar à rede, o SDR começa a capturar o tráfego inicial de mensagens RACH e RRC, que ainda trafegam em claro. Nesse ponto, entra o módulo de decodificação, que extrai informações temporárias como o RNTI (identificador temporário da conexão). De posse disso, o atacante consegue acompanhar o estado da comunicação como se estivesse “espelhando” a conversa entre o celular (UE) e a antena (gNB). É justamente aí que acontece a mágica da injeção. O atacante, com seu software configurado, prepara um pacote falso que imita o que o gNB deveria enviar. Esse pacote é transmitido com um leve adiantamento temporal, explorando o fenômeno conhecido como overshadowing. O celular, que espera apenas um pacote válido, acaba aceitando o falso e ignorando o verdadeiro. Essa técnica é a espinha dorsal do Sni5Gect e permite ações como forçar um downgrade para 4G, provocar um crash no modem ou até injetar mensagens de rejeição que fazem o dispositivo perder a conexão.

No laboratório montado pelos pesquisadores da SUTD, esse processo foi testado contra cinco smartphones de ponta: o Google Pixel 7, o Samsung Galaxy S22, o OnePlus Nord CE 2 e o Huawei P40 Pro. O resultado foi alarmante: o sniffing teve uma taxa de sucesso de cerca de 80% para tráfego uplink e downlink, enquanto a injeção seletiva conseguiu manipular os dispositivos em 70 a 90% das tentativas, mesmo a uma distância de 20 metros. Isso mostra que o ataque não é apenas teórico, mas perfeitamente viável em um ambiente urbano, onde antenas e celulares convivem em proximidade constante. Do ponto de vista de hacking, essa abordagem é um divisor de águas. Até aqui, quem queria explorar 5G precisava de estações falsas, configuração pesada de redes de rádio e muito mais. Agora, com o Sni5Gect, o atacante se posiciona como um simples sniffer com superpoderes: ele não precisa se passar por antena, apenas interceptar e falar mais rápido. É como se em uma conversa entre duas pessoas, um terceiro ouvinte conseguisse responder antes de um dos interlocutores, fazendo com que a outra parte aceitasse a resposta falsa como legítima.

Um detalhe interessante é que os pesquisadores compararam o Sni5Gect com a pesquisa anterior que havia revelado o 5Ghoul, uma coleção de 14 falhas em modems MediaTek e Qualcomm que permitiam congelamento e queda de conexão. A conclusão foi que o Sni5Gect leva o jogo para outro patamar, pois não depende de falhas de firmware específicas, mas sim de características inerentes ao próprio protocolo 5G e ao momento em que ele ainda não é criptografado. Ou seja, mesmo corrigindo vulnerabilidades como as do 5Ghoul, o problema estrutural do 5G continua exposto. O impacto prático desse tipo de pesquisa não se resume a travar celulares ou forçar downgrades. Ele toca em algo mais profundo: a confiança na infraestrutura crítica. O 5G não é apenas usado para assistir vídeos no celular; ele é parte fundamental de comunicações em hospitais, transportes inteligentes, redes de energia e até em aplicações militares. Se um ataque baseado em SDR e software livre consegue causar instabilidade em celulares de consumo, imagine o impacto em sistemas que dependem de latência mínima e confiabilidade máxima.